Mit TOR ins Darknet oder mit TOR anonym surfen: Wie funktioniert der TOR Onion Browser eigentlich? Hier gibt’s eine kurze Information über die Funktionsweise von TOR, VPN und Anonymität:

Mit TOR ins Darknet oder mit TOR anonym surfen: Wie funktioniert der TOR Onion Browser eigentlich? Hier gibt’s eine kurze Information über die Funktionsweise von TOR, VPN und Anonymität:

TOR ist ganz einfach die Abkürzung für „The Onion Router“, was auf Deutsch „Zwiebelrouter“ heißt. Die Zwiebel als Logo bedeutet sinnbildlich, dass mehrere Schichten zur Verschlüsselung des Datenverkehrs verwendet werden.

Den TOR Browser gibt es für: Windows, Apple MacOS oder Linux

Funktionsweise TOR – einfach erklärt:

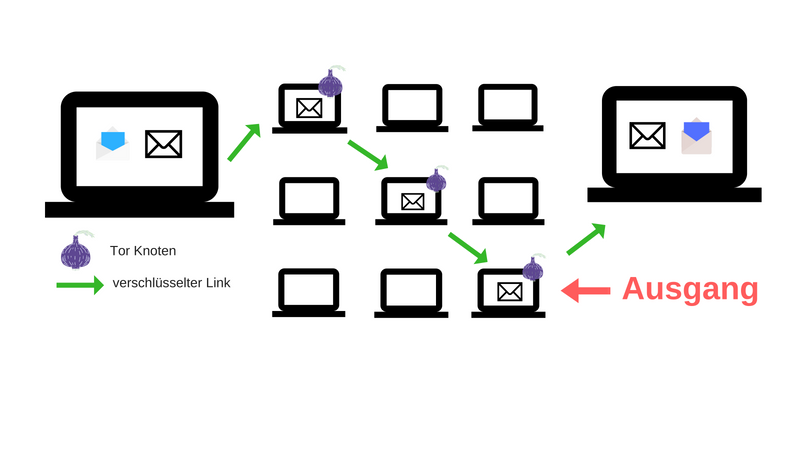

So erfolgt die Anonymisierung des Datenverkehrs über TOR:

- Installation des TOR Browsers auf Ihrem Gerät

- Der Datenverkehr, der über den TOR Browser ins Internet gelangt, wird über verschiedene Server (=Knoten) geleitet.

- Insgesamt gibt es im Tor-Netzwerk ungefähr 4000 Knotenpunkte auf der ganzen Welt für ausreichende Anonymisierung.

- Beim ersten Zugang wird ein zufälliger Eingangs-Knoten ausgesucht. Dies kann z.Bsp. der Server einer Firma in einem weit entfernten Land sein oder ein privater Server (z.Bsp. Ihr Nachbar).

- Alle „versiegelten“ Daten, die Sie eingeben als auch empfangen werden über diesen Eingangsknoten gesandt.

- Der Eingangsknoten kann zwar sehen, wer Sie sind, aber er kann nicht sehen, was Sie suchen und auch nicht, an wen Ihre Suchanfrage gerichtet ist.

- Der Eingangsknoten gibt Ihre Anfrage weiter an einen weiteren, mittleren Server.

- Der Server in der Mitte kann nichts von Ihren Daten/Anfragen sehen. Das ist wichtig, da dieser zwischen den Eingangs- und Ausgangsserver geschaltet wird.

- Der mittlere Knoten gibt Ihre Anfrage dann an den Ausgangsknoten weiter.

- Der Ausgangsknoten sieht nicht wer Sie sind, aber er sieht, was Sie abfragen möchten.

- Im Idealfall verwenden Sie TLS (Verschlüsselung) für Ihre Anfrage (Bei Aktivierung von TLS erscheint ein grüner Schlüssel in der Adressleiste). Damit sieht der Ausgangsknoten nur an wen Sie eine Anfrage richten, allerdings nicht deren Inhalt.

So funktioniert TOR:

Wenn Sie eingebettete Videos auf dieser Seite sehen möchten, werden personenbezogene Daten (IP-Adresse) an den Betreiber des Videoportals gesendet. Daher ist es möglich, dass der Videoanbieter Ihre Zugriffe speichert und Ihr Verhalten analysieren kann.

Wenn Sie den Link hier unten anklicken, wird ein Cookie auf Ihrem Computer gesetzt, sodass die Website weiß, dass Sie der Anzeige von eingebetteten Videos in Ihrem Browser zugestimmt haben. Dieses Cookie SPEICHERT KEINE personenbezogenen DATEN, es erkennt lediglich, dass eine Einwilligung für die Anzeige der Videos in Ihrem Browser erfolgte.

Erfahre mehr über diesen Aspekt der Datenschutzeinstellungen auf dieser Seite: datenschutzerklaerung

Videos anzeigen

Alternativ kannst du auch diesen Link benutzen, der dich direkt zum Video auf die Website des Videoanbieters bringt: https://youtu.be/Q3YWv8NsqSw

TOR und Sicherheitslücken

Das Tor Netzwerk ist auf Freiwillige aufgebaut, die ihre Server zu Hause als Tor-Knoten zur Verfügung stellen.

Der Ausgangsknoten ist der gefährlichste Punkt in der ganzen Kette. Wenn die Verbindung, mit der Sie die Website besuchen, nicht TLS Verschlüsselung verwendet, gibt es keine Garantie, dass der Ausgangsknoten nicht den Inhalt Ihrer Anfrage speichert, verändert oder sogar bösartige Software hinzufügt.

Wenn Ihr System nicht richtig konfiguriert ist, könnten Cookies oder der Inhalt Ihrer Kommunikation Sie immer noch identifizieren.

Sicherheitslücken schließen

Es gibt eine Möglichkeit, Ausgangsknoten komplett zu vermeiden. Voraussetzung dafür ist allerdings, das die besuchte Website eine .onion-Adresse eingerichtet hat.

Diese Adresse ist kein regulärer Domain-Name, da es keine Möglichkeit gibt, sie formal zu registrieren. Die Domains sind in der Regel alphanumerische Zeichenfolgen, die aus einem öffentlichen, kryptographischen Schlüssel generiert werden.

Die Verwendung einer solchen Domain entfernt nicht nur den Ausgangs-Knoten aus der Gleichung, sondern macht es auch unmöglich für den Benutzer und die Website zu wissen, wo die andere Partei ist.

Zwei der beliebtesten Webseiten mit dieser Option sind Facebook https://facebookcorewwwi.onion/ und Blockchain.info https://blockchainbdgpzk.onion/ Facebook und Blockchain.info gehören auch zu den wenigen Websites, die TLS-Zertifikate für ihre .onion-Sites ausgestellt haben.

Dies macht den Inhalt nicht wesentlich privater oder sicherer, kann aber bei der Identifikation der verbundenen Website helfen.

Viele Seiten sind ausschliesslich durch ihre .onion-Adresse erreichbar, um unzensuriert zu bleiben und ihren Ort geheim zu halten.

Dieser Teil des Internets wird gewöhnlich als Darknet bezeichnet.

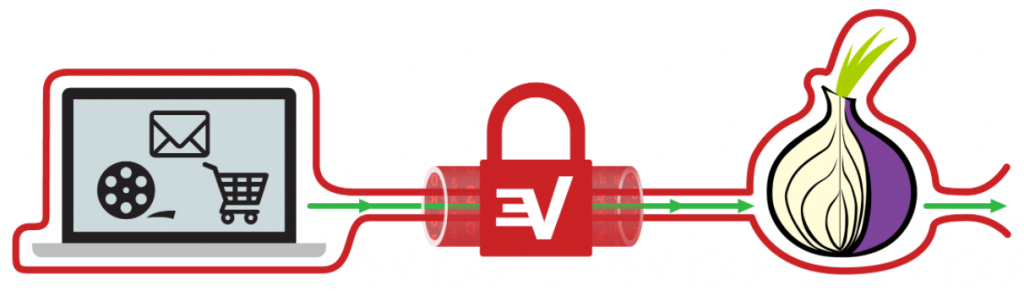

Privatsphäre erhöhen mit VPN und TOR

- Wenn Sie mit einem VPN verbunden sind, werden weder die Websites, die Sie besuchen, noch die Tor-Eintrittsknoten Ihren wahren Standort kennen, nur die VPN-Firma wird ihn kennen.

- Die VPN-Firma kann den Inhalt Ihres Datenverkehrs nicht sehen, da der Datenverkehr zwischen Ihnen und dem Tor-Eintrittsknoten verschlüsselt ist.

- Theoretisch gibt es auch die Möglichkeit, sich zuerst mit dem Tor-Netzwerk zu verbinden und es dann mit einem VPN zu tunnelieren.

- Dies verhindert, dass Ihr VPN-Provider weiß, wo Sie sind, und stellt sicher, dass Ausgangs-Knoten nichts lesen oder an Ihren Daten etwas verändern können. Leider unterstützen die meisten VPN-Anbieter diese Funktion nicht.

Wir können ExpressVPN wärmstens empfehlen, da Express VPN eine .onion-Site (http://expressobutiolem.onion) eingerichtet hat.

Verbinden Sie sich zuerst mit dem VPN, erst danach mit TOR. Somit sind auch Ihre Eingangsdaten vor Ihrem Provider geschützt.

Holen Sie sich ExpressVPN und schützen Sie Ihre Privatsphäre.

Lesen Sie hier auch unseren Artikel über die besten VPN Anbieter bei der Nutzung von TOR.

Bildnachweis: BesteVPNAnbieter, own work

*=Affiliate-Link (Info>>)

Eine absolut übersichtliche, leicht verständliche Darstellung und gut erklärtes Fachwissen.

Diese Website, liest sich leicht und mach durch die einladenden Bilder und das Video einfach Spass und hat einen großen Benefit.

Danke für das Kompliment. Ich hoffe, dass ich mit meinem Beitrag etwas Klarheit schaffen kann, wie TOR, VPN und Smart DNS funktionieren und für was sie gut sind und freue mich natürlich, wenn es den Lesern gefällt.

Hut ab! eine leicht verständliche Einführung in die Funktionsweise des Tor Browser!

Also, mich hat es vor allem beruhigt zu wissen, dass Darknet nicht nur kriminelle sondern auch legitime Dienste bieten kann (blockchain).